L’adoption des terminaux mobiles en entreprise étant en constante progression, le compromis entre sécurité et productivité devient un enjeu majeur pour les DSI/RSSI concernés. Quelles sont les tendances actuelles et quelles solutions le marché propose-t-il ?

Par Bruno Chéry, Consultant Sécurité Réseaux, Nomios.

Par Bruno Chéry, Consultant Sécurité Réseaux, Nomios.

Internet partout, tout le temps

L’apparition des utilisateurs nomades il y a quelques années ayant déjà soulevé la problématique, de nombreux constructeurs ont développé des solutions techniques capables de prendre en charge ces nouveaux usages (publication d’applications, VPN/SSL, push-mail, etc). Outils spécialisés et réservés à une population limitée à l’origine, les machines portables ont supplanté les postes fixes et sont maintenant rejoints sur le terrain par les tablettes et les smartphones.

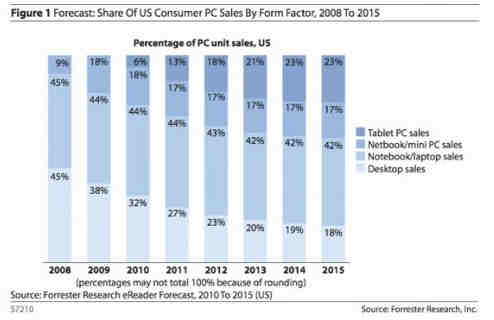

Les projections de parts de marché confirment d’ailleurs cette tendance, soutenue désormais par l’émergence des ultrabooks, tout aussi performants, beaucoup plus autonomes et d’encombrement moindre comme l’illustre le prévisionnel Forrester ci-dessous.

BYOD : Comme à la maison ?

Le concept du BYOD (Bring your own device, « apportez votre propre machine ») rencontrant un succès mitigé, les DSI sont désormais confrontés aux exigences des utilisateurs : « puis-je utiliser mon matériel personnel pour accéder aux données de l’entreprise ? » Les utilisateurs nomades ayant ouvert la voie, les messageries ont été les premiers systèmes à bénéficier de l’ouverture à des matériels mobiles, moins maîtrisés par les équipes IT. Les systèmes de push-mail ont maintenant plusieurs années d’existence et de perfectionnement et le transport des messages bénéficie d’une sécurité correcte pour la quasi-totalité des usages.

Cependant, la sécurisation du terminal lui-même est toujours en question : si les postes portables d’entreprise bénéficient d’outils de sécurité (antivirus, firewalls, HIPS, politique de droits utilisateurs restreints, etc.), comment gérer des postes tiers non maîtrisés ? Les risques induits sont nombreux : applications malveillantes issues de « stores » peu regardant sur la sécurité, vol d’informations, détournement de messageries, phishing, etc. Il s’agit d’un nouveau vecteur de risques à prendre en compte pour l’entreprise qui doit désormais adapter ses politiques de sécurité mais également mettre en place les solutions techniques visant à contrôler cette nouvelle flotte de terminaux. Toutefois, le marché étant jeune et encore peu consolidé, l’offre de sécurité reste pléthorique mais néanmoins disparate.

Vers des solutions viables

Les solutions de MDM (mobile device management) disponibles permettent le contrôle et la gestion de bout en bout des terminaux mobiles : distribution d’application, mise à jour en mode OTA (over the air), chiffrement des données locales, communications chiffrées, etc. Toutefois, le support des terminaux reste encore parfois hasardeux ; une solution donnée ne supportera pas de façon égale tous les types de smartphones, tablettes, ou OS mobiles du marché. Sur ce point, seule une poignée de constructeurs se détache nettement du reste du marché (Good Technology, MobileIron, Zenprise, etc).

Un parc de terminaux mobiles hétérogène ne sera donc pas maintenu dans son intégralité. Des concessions devront être faites tant au niveau des solutions techniques que de la politique de sécurité. De plus, comment traiter la problématique du BYOD ?

Des alternatives peuvent se présenter sous la forme de passerelles de publication sécurisées, assurant une sécurité du transport et un filtrage du contenu transmis au client. Celles-ci offrent certes plus de souplesse quant aux types de terminaux supportés mais sont en revanche actuellement moins fournies en termes de sécurité « pure » (chiffrement, géolocalisation, sauvegarde et restauration, etc).

Les ténors du marché de la sécurité proposent déjà sur la majorité de leurs solutions de sécurité, un support des OS mobiles les plus répandus (Windows Mobile, iOS, Androïd, éventuellement Bada, etc)

Aujourd’hui, il paraît donc difficile de répondre à ces différents besoins ou d’adresser les problématiques de sécurité induites via une seule solution, qu’elle soit politique ou technique. Toutefois, la diversité des offres ainsi que la maturité croissante du marché devraient rapidement permettre l’émergence de solutions plus généralistes et satisfaisantes sur le plan technique.

D’autre part, la position des DSI sur la prise en compte des besoins des utilisateurs de terminaux mobiles va également devoir être mise à l’épreuve, voire totalement remise en question dans certains cas.